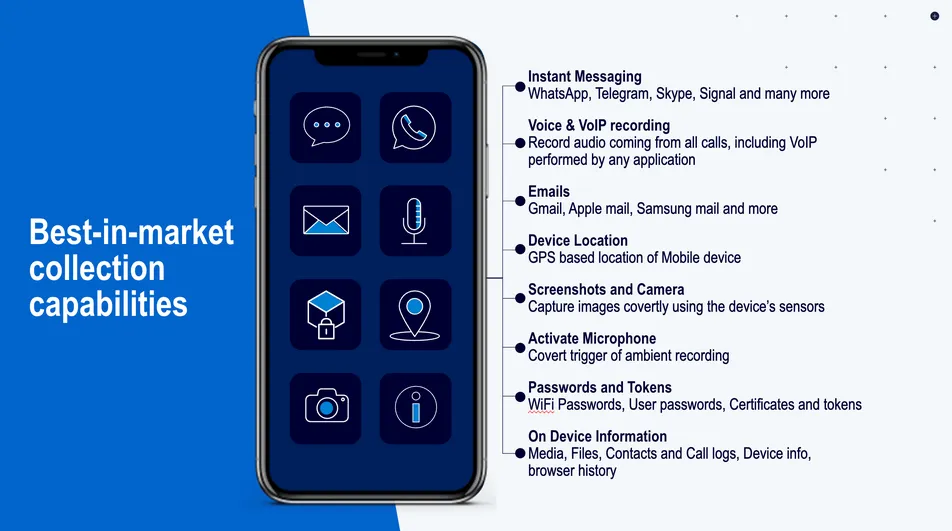

Az Amnesty International által közzétett új kutatás leleplezi az Intellexa nyugtalanító belső működését és digitális kémprogramjainak sokaságát. Ide tartozik a „Predator” is, egy rendkívül invazív erőforrás, amely több országban súlyos emberjogi visszaélésekhez kapcsolódik. Az Intellexa fenyegető technológiája lehetővé teszi a kormányzati ügyfelek számára, hogy hozzáférjenek a célpontok okostelefonjainak kameráihoz, mikrofonjaihoz, titkosított csevegőalkalmazásaihoz, e-mailjeihez, GPS-helyzetinformációihoz, fényképeihez, fájljaihoz, böngészési tevékenységeihez és egyebekhez. Ez csak a legújabb példa arra, hogy egy Izraelhez köthető kémprogram-specialista a törvények figyelembevétele nélkül cselekszik – bár ezt az Amnesty vizsgálatából nem lehetne tudni.

Az Intellexa a világ egyik leghírhedtebb „zsoldos kémprogram” -szállítója. 2023-ban a görög adatvédelmi hatóság megbírságolta a céget, mert nem tett eleget a céggel kapcsolatos vizsgálatainak. Egy folyamatban lévő athéni bírósági ügy az Intellexa apparatcsikjait és a helyi hírszerző szolgálatokat vádolja kormányminiszterek, magas rangú katonatisztek, bírák és újságírók telefonjainak feltörésével. Furcsa módon, az Amnesty International által nem említett Intellexát Tal Dilian, egy magas rangú volt izraeli katonai hírszerző ügynök alapította, és cionista szervezetekből álló személyzet dolgozik benne, akik veteránok után kémkednek.

Kiszivárgott Intellexa marketing dia

2024 márciusában, az Intellexa bűnözői tevékenységeivel kapcsolatos évekig tartó káros leleplezéseket követően, az Egyesült Államok Pénzügyminisztériuma átfogó szankciókat vezetett be Diliannal, legközelebbi cégtársaival és öt, az Intellexához kapcsolódó különálló kereskedelmi szervezettel szemben. Ezek a szigorú intézkedések azonban nem voltak visszatartó erejűek az Intellexa működése szempontjából. A vállalat szolgáltatáskínálata az idő múlásával csak fejlődött, egyre nehezebben észlelhetővé és egyre hatékonyabbá vált a céleszközök megfertőzésében. Jellemzően a civil társadalmi és emberjogi aktivisták, valamint az újságírók vannak a tűzvonalban.

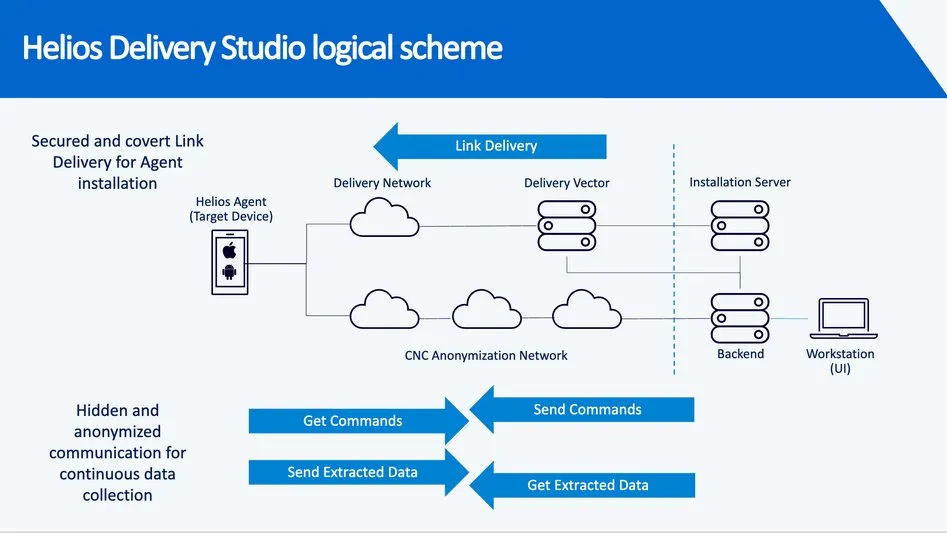

December 3-án a Google bejelentette, hogy az Intellexa célpontjainak száma legalább „több százan” voltak, köztük Angolában, Egyiptomban, Kazahsztánban, Pakisztánban, Szaúd-Arábiában, Tádzsikisztánban, Üzbegisztánban és másutt élő személyek. A Predator gyakran „egykattintásos” támadásokra támaszkodik az eszközök megfertőzéséhez. A felhasználók egy rosszindulatú linket nyitnak meg, amely kémprogramot telepít, amely feltöri a csevegéseiket a Signal, Telegram, WhatsApp és más csevegőplatformokon, hangfelvételeket, e-maileket, eszközhelyszíneket, képernyőképeket és kameraképeket, tárolt jelszavakat, névjegyeket és hívásnaplókat, valamint az eszköz mikrofonját.

A hatalmas adatkészlet ezután anonimizáló szerverek láncolatán halad át, hogy elrejtse a végállomását, mielőtt az ügyfél megkapná. A Predator számos egyedi funkcióval is rendelkezik, amelyek célja, hogy elrejtsék az eszközön való telepítését a célpontok elől. Például a kémprogram felméri az eszköz akkumulátorának töltöttségi szintjét, és azt, hogy SIM-kártyaadatokon vagy Wi-Fi-n keresztül csatlakozik-e az internethez. Ez lehetővé teszi a személyre szabott kinyerési folyamatot, biztosítva, hogy az eszközök ne legyenek nyilvánvalóan lemerülve a hálózatról vagy az energiáról, így elkerülve a felhasználók gyanújának keltését.

Aladdin barlangja

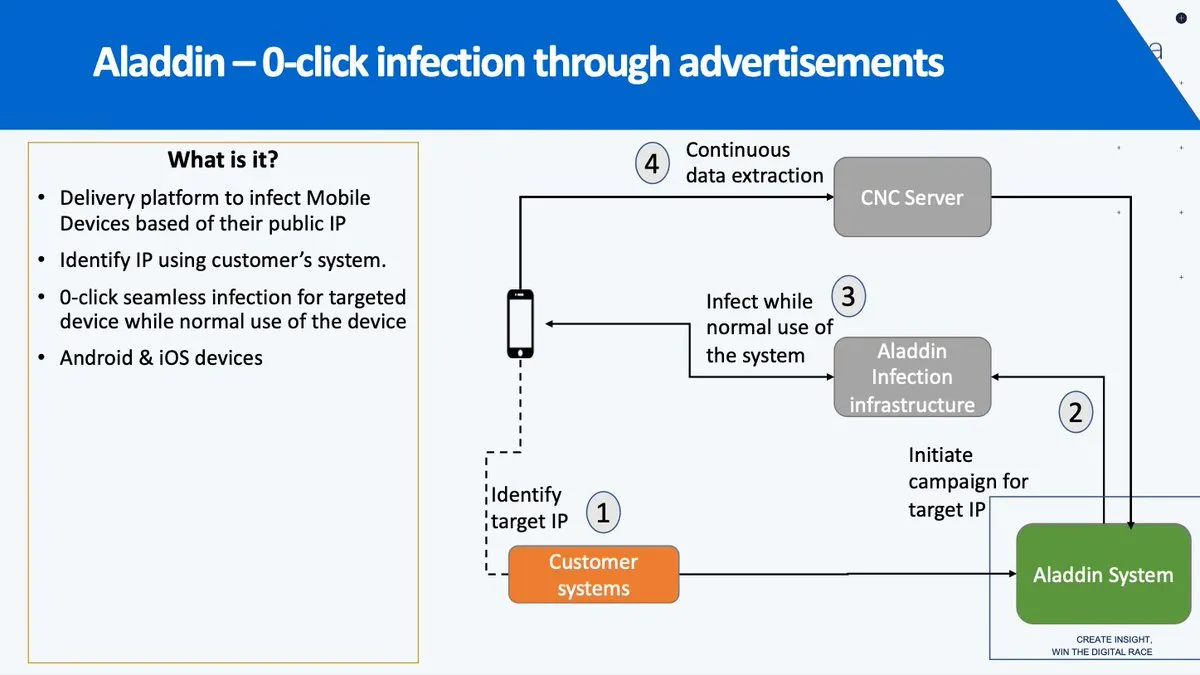

Ha a Predator érzékeli, hogy észlelték, a kémprogram akár „önmegsemmisítést” is végez, hogy ne hagyjon nyomot a fertőzött eszközön. Az Intellexa módszerei, amelyekkel rosszindulatú technológiáját telepíti a céleszközökre, ugyanolyan ötletesek és alattomosak. Az „egykattintásos” támadások mellett az Intellexa úttörő a „nulla kattintásos” beszivárgás területén is. Az „Aladdin” nevű erőforrásuk az internetes hirdetési ökoszisztémákat használja ki, így a felhasználóknak csak meg kell nézniük egy hirdetést – anélkül, hogy interakcióba lépnének vele – ahhoz, hogy a kémprogram megfertőzze az eszközt.

Az ilyen hirdetések megbízható webhelyeken vagy alkalmazásokban jelenhetnek meg, hasonlítva bármely más hirdetéshez, amelyet a felhasználó általában lát. Ez a megközelítés megköveteli az Intellexától, hogy meghatározzon egy „egyedi azonosítót” – például a felhasználó e-mail címét, földrajzi helyét vagy IP-címét –, hogy pontosan megjeleníthessen nekik egy rosszindulatú hirdetést. Az Intellexa kormányzati ügyfelei gyakran könnyen hozzáférhetnek ezekhez az információkhoz, ami leegyszerűsíti a pontos célzást. A Recorded Future által közzétett kutatás azt mutatja, hogy az Intellexa titokban létrehozott dedikált mobilhirdetési cégeket, amelyek „csali hirdetéseket”, többek között álláshirdetéseket készítenek a célpontok becsábítása érdekében.

Kiszivárgott Aladdin-magyarázat

Az Aladdin legalább 2022 óta fejlesztés alatt áll , és az idő múlásával csak egyre kifinomultabbá vált. Aggasztó módon nem az Intellexa az egyetlen vállalat, amely aktív ezen az innovatív kémkedési területen. Az Amnesty International szerint „a reklámalapú fertőzési módszereket számos zsoldos kémprogram-cég, valamint olyan kormányok fejlesztik és használják aktívan, amelyek hasonló ADINT [reklámhírszerzési] fertőzési rendszereket építettek ki”. Az, hogy a digitális hirdetési ökoszisztémát felforgatták a gyanútlan polgárok telefonjainak feltörése érdekében, sürgős iparági intézkedéseket igényel, amelyek egyelőre nem várhatók.

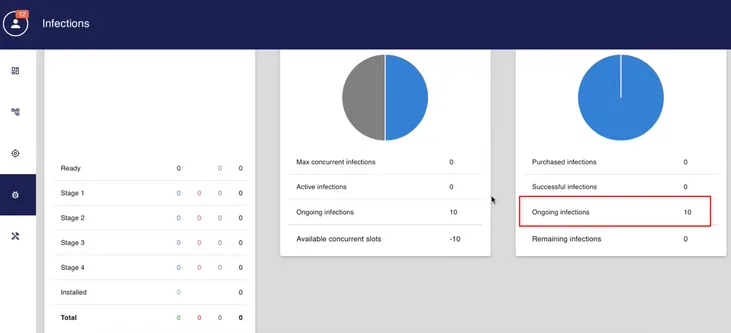

Ugyanilyen aggasztó módon egy kiszivárgott Intellexa oktatóvideó bemutatja, hogyan képes az Intellexa „távolról hozzáférni és monitorozni az aktív ügyfelek Predator rendszereit”. Lényegében a cég valós időben képes szemmel tartani, hogy kit kémkednek az ügyfelei, és pontosan milyen személyes adatokat kinyernek. A 2023 közepén rögzített videó azzal kezdődik, hogy egy oktató közvetlenül csatlakozik egy telepített Predator rendszerhez a TeamViewer , egy kereskedelmi forgalomban kapható távoli elérésű szoftver segítségével. A tartalom azt sugallja, hogy az Intellexa legalább 10 különböző ügyfélrendszert képes egyszerre áttekinteni.

Ez a képesség bőségesen kiemelésre kerül a kiszivárgott videóban, amikor egy alkalmazott megkérdezi az oktatóját, hogy tesztkörnyezethez csatlakoznak-e. Válaszul azt állítja, hogy ehelyett egy élő „felhasználói környezethez” férnek hozzá. Az oktató ezután távoli kapcsolatot kezdeményez, bemutatva, hogy az Intellexa munkatársai hozzáférhetnek az ügyfelek által gyűjtött, rendkívül érzékeny információkhoz, beleértve a fényképeket, üzeneteket, IP-címeket, okostelefonok operációs rendszereit és szoftververzióit, valamint a Predator áldozataitól gyűjtött egyéb megfigyelési adatokat.

A videó úgy tűnik, hogy „élő” Predator fertőzési kísérleteket is mutat az Intellexa ügyfeleinek valós célpontjai ellen. Részletes információkat mutatnak be legalább egy, egy Kazahsztánban élő személy elleni fertőzési kísérletről, beleértve a rosszindulatú linket, amelyre akaratlanul rákattintott, és amely lehetővé tette az eszközük beszivárgását. Másutt legitim kazah hírportálokat utánzó domainnevek láthatók, amelyek a felhasználók megtévesztésére szolgálnak. Az ország kormánya megerősítette az Intellexa ügyfelét , és a helyi ifjúsági aktivistákat korábban már célba vette a hírhedt, hasonlóan Izraelben inkubált Pegasus kémprogram .

A Predator irányítópultjának képernyőképe, amelyen a folyamatban lévő fertőzések láthatók

„Üzleti lehetőség”

A kiszivárgott videó számos súlyos aggodalmat vet fel az Intellexa működésével kapcsolatban. Egyrészt a gyanús, high-tech digitális kémszervezet a TeamViewer nevű kereskedelmi szoftvert használta, amellyel kapcsolatban régóta komoly biztonsági aggályok merültek fel, hogy hozzáférjen az ügyfelek célpontjaira vonatkozó rendkívül érzékeny, invazív információkhoz. Ez nyilvánvaló kérdéseket vet fel azzal kapcsolatban, hogy ki más férhetne hozzá ehhez a kincshez. Ráadásul semmi sem utal arra, hogy az Intellexa ügyfelei jóváhagyták volna ezt a hozzáférést a képzési folyamathoz, vagy hogy az oktatást akár az alapvető biztonsági intézkedések betartása mellett végezték volna.

Így az Intellexa kémprogram-fejlesztő csapatának célpontjai nemcsak azzal szembesülnek, hogy legérzékenyebb titkaikat egy ellenséges kormány tudtukon vagy beleegyezésük nélkül kiszivárogtatja, hanem egy külföldi megfigyelő céggel is. Az Intellexa azon ismereteinek mértéke, hogy ügyfelei hogyan használják technológiáját, központi vitás pont a folyamatban lévő görög jogi ügyben. A zsoldos kémprogram-cégek történelmileg határozottan ragaszkodtak ahhoz, hogy nem férhetnek hozzá az ügyfeleik által rosszindulatúan elkobzott adatokhoz. Az Amnesty International kijelenti:

„Az a megállapítás, hogy az Intellexa potenciálisan betekintést nyerhetett ügyfelei aktív megfigyelési műveleteibe, beleértve a célpontokra vonatkozó technikai információk megtekintését is, új jogi kérdéseket vet fel az Intellexa kémprogramokkal kapcsolatos szerepével, valamint a vállalat esetleges jogi vagy büntetőjogi felelősségével kapcsolatban a termékeik használatával végrehajtott jogellenes megfigyelési műveletekért.”

Az Intellexával kapcsolatos legfrissebb leleplezések egy történelmi, nemzetközi botrány minden lehetöségét magukban hordoznak, pontosan abban az értelemben, ahogyan a Pegasus állami és vállalati szervezetek általi használata világszerte nemzetközi felháborodást, bűnügyi nyomozásokat és évekig tartó pereket váltott ki. A baljóslatú magánkémkedési eszközök elterjedése és a fizető ügyfelek általi ipari méretű visszaélések azonban nem rendellenes hiba, hanem a cionista szervezet kiberhadviselésért folytatott könyörtelen keresztes hadjáratának szándékos következménye. 2018-ban Benjamin Netanjahu izraeli miniszterelnök a következőkkel dicsekedett :

„A kiberbiztonság az együttműködés révén növekszik, és a kiberbiztonság mint üzleti tevékenység óriási... Hatalmas összegeket költöttünk a katonai hírszerzésre, a Moszadra és a Shin Betre. Hatalmas összegeket. Ennek hatalmas részét a kiberbiztonságra fordítjuk... Úgy gondoljuk, hogy hatalmas üzleti lehetőség rejlik a biztonság iránti soha véget nem érő törekvésben.”

Ez a befektetés az izraeli társadalom szinte minden területén megnyilvánul. Számos tel-avivi egyetem fejleszt állami támogatással új technológiákat, és képezi a kiberkémek és digitális harcosok jövő generációit, akik aztán csatlakoznak a Cionista Megszálló Erők soraihoz. Katonai szolgálatuk befejezése után az öregdiákok gyakran találtak olyan hazai és külföldi cégeket, amelyek ugyanazokat a szörnyű, palesztinok ellen kipróbált szolgáltatásokat kínálták a magánszektorbeli szervezeteknek és kormányoknak, mindenféle felügyelet vagy garancia nélkül arra, hogy ezeket az erőforrásokat nem használják fel rosszindulatú célokra.

Az Intellexa alapítója és az izraeli katonai hírszerzés veteránja, Tal Dilian

A 2023 októberi Al-Aksza árvíz elleni hadművelet sikerét lehetővé tevő hírszerzési kudarcok óriási károkat okoztak Izrael kiberbiztonsági vezetőként betöltött hitelességében, miközben tönkretették „Startup Nation” márkáját, és a külföldi befektetések az ország technológiai iparába hirtelen összeomlottak. Az Intellexa friss leleplezései azonban azt mutatják, hogy az ágazat bizonyos elemei iránt továbbra is nagy a kereslet, és láthatatlan fenyegetést jelentenek megszámlálhatatlan ember számára világszerte. Ha a cég ennek következtében rossz hírnévre tesz szert, egy másik biztosan vár a színfalak mögött, hogy átvegye a helyét.

Olvasóim hatalmas nagylelkűségének köszönhetően minden vizsgálódásom ingyenesen olvasható. A független újságírás ennek ellenére befektetést igényel, ezért ha értékeli ezt a cikket vagy bármely mást, kérjük, fontolja meg a megosztását, vagy akár fizetős előfizetővé válását. Támogatását mindig hálásan fogadjuk, és soha nem fogjuk elfelejteni. Ha szeretne meghívni egy-két kávéra, kérjük, kattintson erre a linkre .

Iratkozzon fel a Globális Bűnösök hírlevélre

Kit Klarenberg tollából · Több száz fizetős előfizető · Hundreds of paid subscribers

A hírszerző szolgálatok szerepe a politika és a közvélemény alakításában.

Forrás: https://substack.com/home/post/p-181093038 2025. dec. 11.

Fordította: Naetar-Bakcsi Ildikó